Cloud phone hay giả lập điện thoại ? Đâu là lựa chọn phù hợp nhất cho bạn ? Trong quá trình quản lý nhiều tài khoản di động, như tiếp thị trên mạng xã hội hoặc kiểm thử ứng dụng, việc lựa chọn giữa giải pháp giả lập điện thoại và điện thoại đám mây là vấn đề cần được xem xét.

Mặc dù có cùng chức năng chạy ứng dụng di động trên máy tính, điểm khác biệt then chốt quyết định sự tồn tại của tài khoản nằm ở nhận dạng thiết bị.

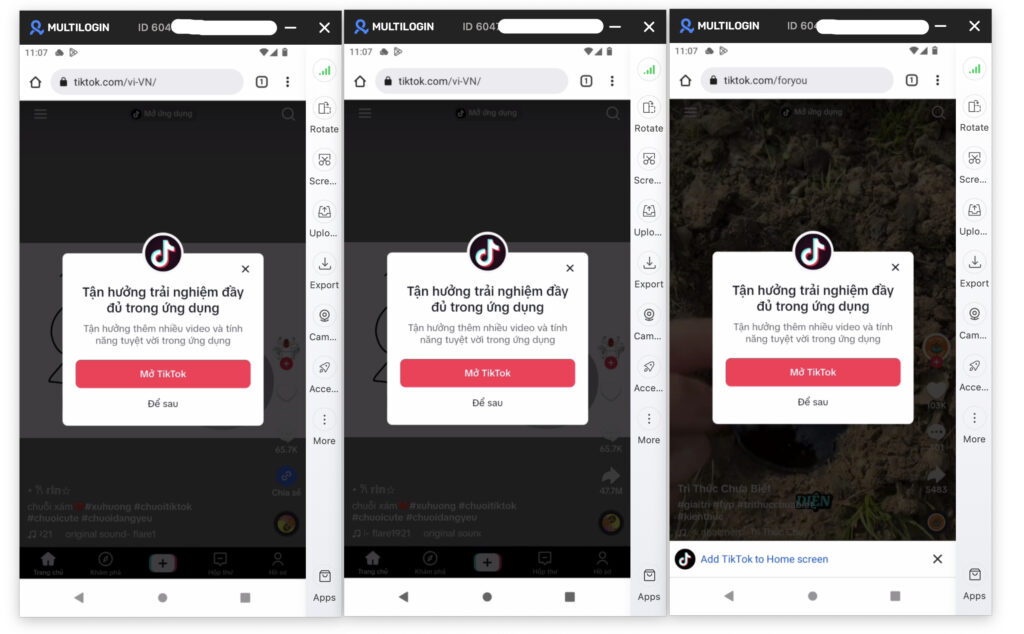

Các nền tảng phổ biến như Instagram, TikTok ngày càng phát hiện các thiết bị giả lập. Hệ thống phân tích nhiều yếu tố để phân biệt giữa thiết bị thật và môi trường ảo.

Hướng dẫn này sẽ làm rõ sự khác biệt giữa hai giải pháp, lý do nhận biết được giả lập, và đề xuất lựa chọn phù hợp cho từng mục đích sử dụng.

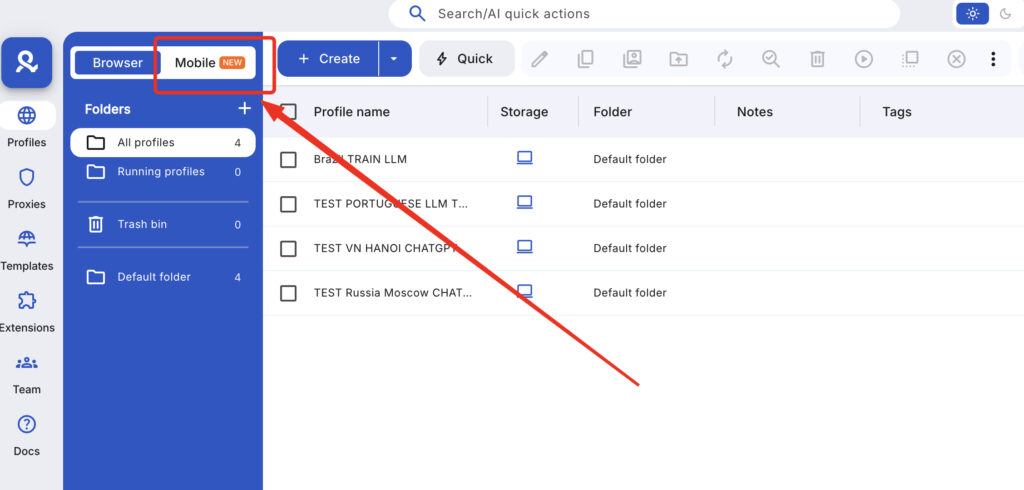

Bạn đang quản lý nhiều tài khoản di động cho khách hàng hoặc doanh nghiệp? Multilogin Cloud Phones cung cấp các thiết bị Android thật trên đám mây với danh tính phần cứng xác thực — giúp tài khoản của bạn an toàn trước các hệ thống phát hiện của nền tảng.

Điện thoại đám mây là gì? (thiết bị thật được lưu trữ từ xa)

Một điện thoại đám mây (điện thoại ảo) là một điện thoại thông minh Android thật được lưu trữ trên đám mây mà bạn có thể điều khiển từ máy tính hoặc trình duyệt web của mình.

Hãy hình dung nó giống như truy cập máy tính từ xa — nhưng thay vì truy cập vào một máy tính khác, bạn đang truy cập vào một chiếc điện thoại Android thật đang hoạt động trong trung tâm dữ liệu.

Điện thoại đám mây hoạt động như thế nào:

Phần cứng Android thật

Điện thoại đám mây chạy trên các thiết bị Android vật lý (Samsung, Google Pixel, OPPO, OnePlus, v.v.) được đặt trong các hệ thống giá máy chủ. Chúng không phải là mô phỏng hay máy ảo. Chúng là những chiếc điện thoại thật với:

- Bộ vi xử lý thật (Qualcomm Snapdragon, MediaTek, v.v.)

- Mã nhận dạng phần cứng thật (IMEI, Android ID, địa chỉ MAC)

- Cảm biến vật lý (gia tốc kế, con quay hồi chuyển, GPS)

- Cấu hình bộ nhớ và dung lượng lưu trữ thật

Giao diện truy cập từ xa

Bạn điều khiển điện thoại đám mây thông qua:

- Ứng dụng máy tính để bàn (Windows, Mac, Linux)

- Giao diện trình duyệt web

- Ứng dụng di động (điều khiển một điện thoại đám mây từ một thiết bị khác)

Khi bạn tương tác với màn hình, thao tác của bạn sẽ được gửi đến điện thoại đám mây và thiết bị sẽ thực hiện chúng. Bạn sẽ nhìn thấy luồng video trực tiếp của màn hình điện thoại.

Lưu trữ và trạng thái duy trì lâu dài: Mọi thứ bạn làm trên điện thoại đám mây đều được giữ lại giữa các phiên:

- Ứng dụng đã cài đặt vẫn còn

- Trạng thái đăng nhập vẫn được duy trì

- Dữ liệu ứng dụng, bộ nhớ đệm và dung lượng lưu trữ tích lũy theo thời gian

- Cài đặt và cấu hình hệ thống được giữ nguyên

Khi bạn đóng phiên làm việc và mở lại sau đó, điện thoại đám mây sẽ vẫn ở đúng trạng thái như lúc bạn rời đi — giống như khi bạn đặt điện thoại vật lý xuống và cầm lên lại sau đó.

Kết nối mạng: Điện thoại đám mây kết nối internet thông qua:

- Proxy dân cư tích hợp sẵn (IP giống thiết bị di động)

- Cấu hình proxy tùy chỉnh

- Kết nối trực tiếp từ trung tâm dữ liệu

Địa chỉ IP, vị trí và loại mạng có thể được điều chỉnh phù hợp với mục đích sử dụng của bạn (ví dụ: IP dân cư tại Miami cho một tài khoản doanh nghiệp đặt tại Miami).

Điểm then chốt: Điện thoại đám mây là thiết bị Android thật. Các nền tảng không thể phát hiện “giả lập” vì ở đây không có giả lập nào cả. Phần cứng là thật.

Giả lập điện thoại là gì? (phần mềm mô phỏng Android)

Một giả lập điện thoại là phần mềm mô phỏng phần cứng Android trên PC hoặc máy Mac của bạn.

Thay vì chạy trên phần cứng điện thoại thật, hệ điều hành Android sẽ chạy trong một môi trường ảo hóa trên máy tính của bạn.

Giả lập điện thoại hoạt động như thế nào:

Ảo hóa bằng phần mềm: Trình giả lập sử dụng công nghệ ảo hóa để tạo ra một môi trường Android giả:

- Lệnh CPU được chuyển đổi từ ARM (di động) sang x86 (máy tính)

- Kết xuất GPU được mô phỏng

- Cảm biến phần cứng được giả lập

- Mã nhận dạng thiết bị được tạo ra nhân tạo

Các ví dụ phổ biến: BlueStacks, NoxPlayer, LDPlayer, MEmu, Android Studio Emulator.

Tín hiệu phần cứng mô phỏng: Khi một ứng dụng kiểm tra phần cứng thiết bị, trình giả lập sẽ trả về:

- Số IMEI được tạo ra

- Địa chỉ MAC giả

- Android ID được mô phỏng

- Cấu hình phần cứng ảo

Những mã nhận dạng này trông có vẻ thật nhưng lại có các đặc điểm cho thấy chúng là giả mạo.

Tối ưu hiệu năng trên máy tính để bàn: Trình giả lập được thiết kế để chạy trên phần cứng máy tính:

- Tận dụng CPU/GPU mạnh của PC

- Hỗ trợ điều khiển bằng bàn phím và chuột

- Hỗ trợ nhiều phiên bản cùng lúc (chạy đồng thời hơn 10 giả lập)

- Cài đặt và chuyển đổi ứng dụng nhanh

Các trường hợp sử dụng phổ biến:

- Người chơi game di động (PUBG Mobile, Call of Duty Mobile trên PC)

- Lập trình viên ứng dụng kiểm thử app mà không cần thiết bị vật lý

- Tự động hóa và kiểm thử trên di động

- Quay màn hình và phát trực tiếp

Vấn đề cốt lõi: Trình giả lập tạo ra danh tính thiết bị mô phỏng. Các nền tảng nâng cao có thể phát hiện những mô phỏng này thông qua hàng chục tín hiệu cho thấy môi trường ảo hóa.

Tìm hiểu thêm về giả lập Android là gì và chúng hoạt động như thế nào ở góc độ kỹ thuật chuyên sâu.

Sự khác biệt chính: điện thoại đám mây so với giả lập điện thoại

Dưới đây là phân tích kỹ thuật chi tiết về sự khác nhau giữa hai công nghệ này:

| Tính năng | Điện thoại đám mây | Giả lập điện thoại |

| Phần cứng | Thiết bị Android thật trong trung tâm dữ liệu | Mô phỏng bằng phần mềm trên PC của bạn |

| Danh tính thiết bị | IMEI, Android ID, địa chỉ MAC thật | Mã nhận dạng được tạo ra hoặc giả mạo |

| Rủi ro bị phát hiện | Thấp (nền tảng nhìn thấy thiết bị thật) | Cao (nền tảng phát hiện ảo hóa) |

| Hiệu năng | Bị giới hạn bởi cấu hình của điện thoại đám mây | Bị giới hạn bởi cấu hình PC của bạn |

| Khả năng tương thích ứng dụng | 100% (Android thật) | Khoảng 95% (một số ứng dụng chặn trình giả lập) |

| Khả năng duy trì trạng thái | Đầy đủ (mọi thứ được lưu giữa các phiên) | Thay đổi tùy theo cấu hình |

| Chạy nhiều phiên bản | Nhiều điện thoại đám mây = nhiều thiết bị tách biệt | Nhiều phiên bản = cùng rò rỉ fingerprint từ một PC |

| Mô hình chi phí | Tính theo mức sử dụng hoặc thuê bao | Trả một lần hoặc thuê bao hàng tháng |

| Truy cập internet | Từ trung tâm dữ liệu | Từ vị trí của bạn |

| Fingerprint thiết bị | Riêng biệt cho từng điện thoại đám mây | Fingerprint của PC bị rò rỉ |

| Dữ liệu cảm biến | Phần cứng cảm biến thật | Cảm biến mô phỏng hoặc giả lập |

| Ứng dụng ngân hàng | Được hỗ trợ (thiết bị thật) | Thường bị chặn (phát hiện giả lập) |

| Mức độ an toàn cho mạng xã hội | Cao (tín hiệu thiết bị xác thực) | Thấp (kích hoạt phát hiện và dẫn đến khóa tài khoản) |

Sự khác biệt quan trọng nhất đối với việc quản lý nhiều tài khoản:

Khi bạn chạy 10 phiên bản giả lập trên PC, các nền tảng có thể phát hiện rằng cả 10 “thiết bị” đó đều chia sẻ cùng một fingerprint PC nền tảng. Ngay cả khi bạn dùng các ID thiết bị giả khác nhau, lớp ảo hóa vẫn làm rò rỉ những tín hiệu chung.

Khi bạn chạy 10 điện thoại đám mây, các nền tảng sẽ nhìn thấy 10 thiết bị Android hoàn toàn riêng biệt với các danh tính phần cứng khác nhau. Không có fingerprint dùng chung vì chúng đúng nghĩa là 10 chiếc điện thoại khác nhau.

Các nền tảng phát hiện giả lập điện thoại như thế nào (và vì sao điều đó quan trọng)

Instagram, TikTok, Facebook, các ứng dụng ngân hàng và những nền tảng chú trọng bảo mật khác đều có hệ thống phát hiện tinh vi để nhận diện môi trường giả lập.

Kiểm tra tính nhất quán của phần cứng

Thiết bị thật có hồ sơ phần cứng nhất quán. Ví dụ:

- Samsung Galaxy S23 luôn có CPU, GPU, độ phân giải màn hình và bộ cảm biến cụ thể

- Giả lập thường trộn sai các thành phần (CPU cao cấp đi với GPU giá rẻ, tỷ lệ màn hình không thể tồn tại ngoài thực tế)

Các nền tảng duy trì cơ sở dữ liệu về cấu hình thiết bị thật. Những hồ sơ không nhất quán sẽ bị gắn cờ.

Dấu vết của ảo hóa

Giả lập để lại các dấu vân tay cho thấy môi trường đang bị ảo hóa:

Thuộc tính bản dựng

Tệp build.prop của Android chứa thông tin thiết bị. Giả lập thường có những giá trị dễ bị nhận ra:

- ro.product.manufacturer=Genymobile (trình giả lập Genymotion)

- ro.kernel.qemu=1 (đang chạy trong môi trường QEMU)

- ro.hardware=ranchu (trình giả lập Android Studio)

Thiết bị thật có các giá trị riêng theo nhà sản xuất mà không thể giả mạo hoàn hảo.

Cờ CPU và phần cứng

Ứng dụng có thể truy vấn các tính năng CPU và tập lệnh. Giả lập chạy trên CPU x86 sẽ hiển thị các cờ khác với điện thoại thật dùng ARM — ngay cả khi cố gắng chuyển đổi lệnh.

Mẫu dữ liệu cảm biến

Điện thoại thật có các cảm biến không hoàn hảo, tạo ra nhiễu và dao động tự nhiên:

- Số liệu từ cảm biến gia tốc dao động nhẹ ngay cả khi thiết bị đứng yên

- Tọa độ GPS có độ trôi tự nhiên

- Nhiệt độ pin thay đổi một cách thực tế

Giả lập tạo ra dữ liệu cảm biến hoàn hảo hoặc giả một cách rõ ràng.

Kết xuất đồ họa

Giả lập sử dụng card đồ họa của PC để kết xuất đồ họa OpenGL/Vulkan của Android. Dấu hiệu kết xuất này khác với GPU di động thật:

- Dấu vân tay WebGL khác biệt

- Kết xuất Canvas có khác biệt có thể phát hiện được

- Chuỗi tên model GPU làm lộ phần cứng máy tính để bàn

Thời gian và hiệu năng

Giả lập có các đặc điểm hiệu năng khác biệt:

- Thời gian khởi động ứng dụng nhanh hơn (do phần cứng PC mạnh hơn)

- Mẫu độ trễ mạng khác nhau

- Mẫu truy cập bộ nhớ không phù hợp với thiết bị thật

Các nền tảng phân tích những dấu hiệu thời gian này để phát hiện giả lập.

Kiểm tra hệ thống tệp và tiến trình

Những ứng dụng chú trọng bảo mật sẽ kiểm tra các tiến trình đang chạy và đường dẫn tệp:

- Giả lập có các tiến trình đặc trưng (vbox, qemu, các dịch vụ của nox, bluestacks)

- Đường dẫn tệp làm lộ các thư mục giả lập

- Việc phát hiện quyền superuser/root trên giả lập dễ hơn

SafetyNet và Play Integrity

Các bước kiểm tra tính toàn vẹn của nền tảng Google thường không vượt qua được trên phần lớn giả lập:

- SafetyNet báo thiết bị là chưa được chứng nhận

- API Play Integrity phát hiện ảo hóa

- Ứng dụng ngân hàng và ứng dụng bảo mật từ chối chạy

Tìm hiểu thêm về cơ chế giả lập thiết bị và phát hiện giả lập mà các nền tảng sử dụng.

Quản lý nhiều tài khoản: vì sao danh tính thiết bị quan trọng hơn ảo hóa

Đây là vấn đề mà nhiều người bỏ sót: rủi ro lớn nhất không phải là dùng giả lập. Mà là vận hành nhiều tài khoản rồi để chúng bị liên kết với nhau thông qua các tín hiệu thiết bị dùng chung.

Vấn đề liên kết tài khoản:

Khi bạn chạy 10 phiên bản giả lập trên PC để quản lý 10 tài khoản Instagram:

- Cả 10 giả lập đều chia sẻ fingerprint gốc của PC

- Lưu lượng mạng đều đi qua cùng một giao diện mạng

- Mẫu thời gian hoạt động có sự tương quan giữa các phiên

- Ngay cả khi dùng các Android ID giả khác nhau, Instagram vẫn phát hiện fingerprint PC chung

Kết quả: Instagram liên kết cả 10 tài khoản lại với nhau. Một tài khoản bị cấm vì hoạt động đáng ngờ, 9 tài khoản còn lại cũng bị gắn cờ do có liên quan.Vì sao điện thoại đám mây giải quyết được vấn đề này:

Khi bạn sử dụng 10 điện thoại đám mây để quản lý 10 tài khoản Instagram:

- Mỗi điện thoại đám mây thực sự là một thiết bị vật lý khác nhau

- Danh tính phần cứng là duy nhất một cách thực sự (IMEI, MAC, Android ID khác nhau)

- Thiết bị chạy ở các vị trí địa lý khác nhau (nếu sử dụng các trung tâm dữ liệu khác nhau)

- Không tồn tại fingerprint dùng chung — các nền tảng nhìn thấy 10 thiết bị độc lập

Kết quả: Các tài khoản vẫn được tách biệt. Một tài khoản bị gắn cờ sẽ không ảnh hưởng đến các tài khoản còn lại.

Yêu cầu về ứng dụng di động:

Instagram, TikTok và hầu hết các nền tảng mạng xã hội đều ưu tiên thiết bị di động. Những tính năng quan trọng chỉ hoạt động trong ứng dụng di động gốc:

- Instagram Stories và Reels (chức năng trên web bị giới hạn)

- Tải video lên TikTok và các hiệu ứng

- Các tính năng của WhatsApp Business

- Các mẫu tương tác gốc giúp xây dựng độ tin cậy cho tài khoản

Tự động hóa bằng trình duyệt trên máy tính không thể tái tạo hành vi ứng dụng di động một cách xác thực. Giả lập có cố gắng làm điều đó nhưng vẫn để lộ tín hiệu phát hiện. Điện thoại đám mây cung cấp môi trường di động thật.

Đó là lý do vì sao các agency quản lý nhiều tài khoản Instagram hoặc làm ấm tài khoản di động đúng cách cần điện thoại đám mây chứ không phải giả lập.

Tình huống thực tế: ma trận quyết định giữa điện thoại đám mây và giả lập

Hãy xem một số tình huống cụ thể để biết giải pháp nào phù hợp:

Tình huống 1: Agency mạng xã hội quản lý 50 tài khoản Instagram của khách hàng

Cách tiếp cận bằng giả lập: Cài BlueStacks, tạo 50 phiên bản, cấu hình proxy cho từng phiên và cố gắng quản lý tài khoản khách hàng.

Vấn đề:

- Instagram phát hiện giả lập chỉ trong vài ngày

- Tài khoản của khách hàng bị chặn hành động hoặc bị giảm hiển thị

- Cả 50 tài khoản đều chia sẻ fingerprint của PC (rủi ro bị liên kết)

- Cần PC chơi game đắt tiền để chạy 50 phiên cùng lúc

- Tài khoản liên tục bị khóa và phải thay thế

Cách tiếp cận bằng điện thoại đám mây: Khởi chạy 50 điện thoại đám mây, mỗi khách hàng một thiết bị. Cài Instagram, cấu hình proxy di động và quản lý tài khoản từ bảng điều khiển trên máy tính.

Kết quả:

- Danh tính thiết bị thật vượt qua hệ thống phát hiện của Instagram

- Mỗi tài khoản có fingerprint phần cứng riêng biệt (không bị liên kết)

- Hoạt động trên mọi laptop (không cần PC đắt tiền)

- Tài khoản ổn định lâu dài

- Đội nhóm có thể cộng tác với cơ chế phân quyền

Kết luận: Điện thoại đám mây là lựa chọn thiết yếu

Tình huống 2: Người bán thương mại điện tử quản lý 5 tài khoản người bán Amazon

Cách tiếp cận bằng giả lập: Chạy 5 phiên giả lập với các proxy khác nhau để quản lý cửa hàng.

Vấn đề:

- Amazon phát hiện fingerprint thiết bị dùng chung

- Các tài khoản bị liên kết với nhau

- Một tài khoản bị đình chỉ sẽ kéo theo các tài khoản khác

- Hệ thống phát hiện của Amazon gắn cờ các dấu vết của giả lập

Cách tiếp cận bằng điện thoại đám mây: Sử dụng 5 điện thoại đám mây với proxy dân cư riêng, khớp với vị trí doanh nghiệp.

Kết quả:

- Mỗi cửa hàng có danh tính thiết bị thực sự riêng biệt

- Amazon không thể liên kết các tài khoản

- Tốn kém hơn giả lập nhưng xứng đáng để đảm bảo an toàn cho tài khoản

Kết luận: Điện thoại đám mây là cần thiết để tách biệt tài khoản

Tình huống 3: Người chơi game mobile muốn chơi PUBG Mobile trên PC

Cách tiếp cận bằng giả lập: Cài GameLoop (giả lập chính thức của PUBG) hoặc BlueStacks.

Vấn đề:

Không có — chơi game là một trường hợp sử dụng giả lập hoàn toàn hợp lý.

Cách tiếp cận bằng điện thoại đám mây: Dùng điện thoại đám mây để chơi game di động.

Kết quả:

Vẫn hoạt động, nhưng không cần thiết. Giả lập là lựa chọn ổn cho chơi game, trừ khi bạn đang quản lý nhiều tài khoản game để cày.

Kết luận: Giả lập là lựa chọn phù hợp

Tình huống 4: Lập trình viên ứng dụng đang kiểm thử app Android trong quá trình phát triển

Cách tiếp cận bằng giả lập: Sử dụng Android Studio Emulator hoặc Genymotion.

Vấn đề:

Không có đối với kiểm thử trong giai đoạn phát triển. Tuy nhiên, kiểm thử trước khi đưa vào môi trường thực tế vẫn nên dùng thiết bị thật.

Cách tiếp cận bằng điện thoại đám mây: Dùng điện thoại đám mây để kiểm thử trên phần cứng thật, gần với môi trường thực tế.

Kết quả:

Cả hai đều có giá trị. Giả lập phù hợp cho kiểm thử nhanh trong quá trình phát triển, còn điện thoại đám mây phù hợp cho kiểm thử chất lượng cuối cùng.

Kết luận: Cả hai — giả lập cho phát triển, điện thoại đám mây cho kiểm thử trước triển khai

Tình huống 5: Người cày airdrop crypto quản lý 20 ví

Cách tiếp cận bằng giả lập: Chạy 20 phiên giả lập với các ứng dụng ví khác nhau.

Vấn đề:

- Nhiều ứng dụng crypto phát hiện giả lập

- Các nền tảng theo dõi hành vi lạm dụng airdrop thường tìm cụm thiết bị bất thường

- Dấu vết giả lập làm lộ hoạt động cày airdrop

- Có nguy cơ mất quyền truy cập ví nếu ứng dụng phát hiện giả lập

Cách tiếp cận bằng điện thoại đám mây: Sử dụng 20 điện thoại đám mây, mỗi thiết bị một ví.

Kết quả:

- Danh tính thiết bị thật khiến hoạt động cày airdrop khó bị phát hiện

- Mỗi ví trông như đến từ một thiết bị riêng biệt

- Không có rủi ro bị nền tảng phát hiện

- Có thể duy trì quyền truy cập ví lâu dài một cách an toàn

Kết luận: Điện thoại đám mây phù hợp cho các hoạt động nghiêm túc

Thiết lập điện thoại đám mây so với giả lập: so sánh mức độ phức tạp

Thiết lập giả lập điện thoại:

Bước 1: Tải phần mềm giả lập (BlueStacks, NoxPlayer, v.v.)

Bước 2: Cài đặt trên PC của bạn (cần quyền quản trị viên)

Bước 3: Cấu hình từng phiên giả lập (mẫu thiết bị, độ phân giải, phiên bản Android)

Bước 4: Thiết lập proxy/VPN cho từng phiên

Bước 5: Cố gắng vượt qua hệ thống phát hiện giả lập (chỉnh sửa build.prop, ẩn root, v.v.)

Bước 6: Cài ứng dụng và tạo tài khoản

Bước 7: Theo dõi tình trạng bị khóa và lặp lại quy trình thiết lập khi tài khoản bị gắn cờ

Thời gian đầu tư: 30–60 phút cho mỗi phiên giả lập, cộng thêm việc bảo trì liên tục khi hệ thống phát hiện được nâng cấp.

Kỹ năng kỹ thuật cần có: Trung bình đến cao (cần hiểu về ảo hóa, proxy, tệp hệ thống Android)

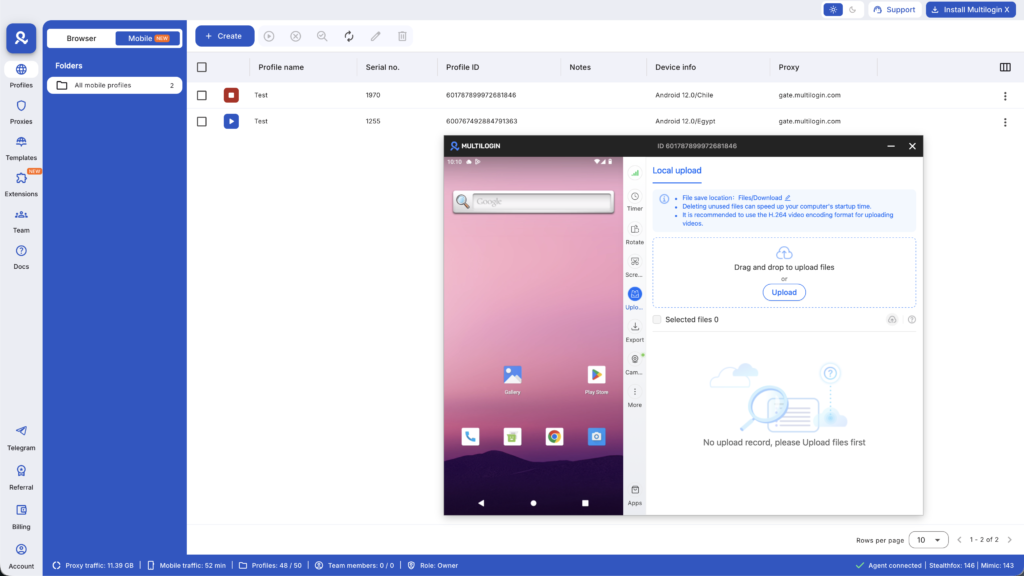

Thiết lập điện thoại đám mây:

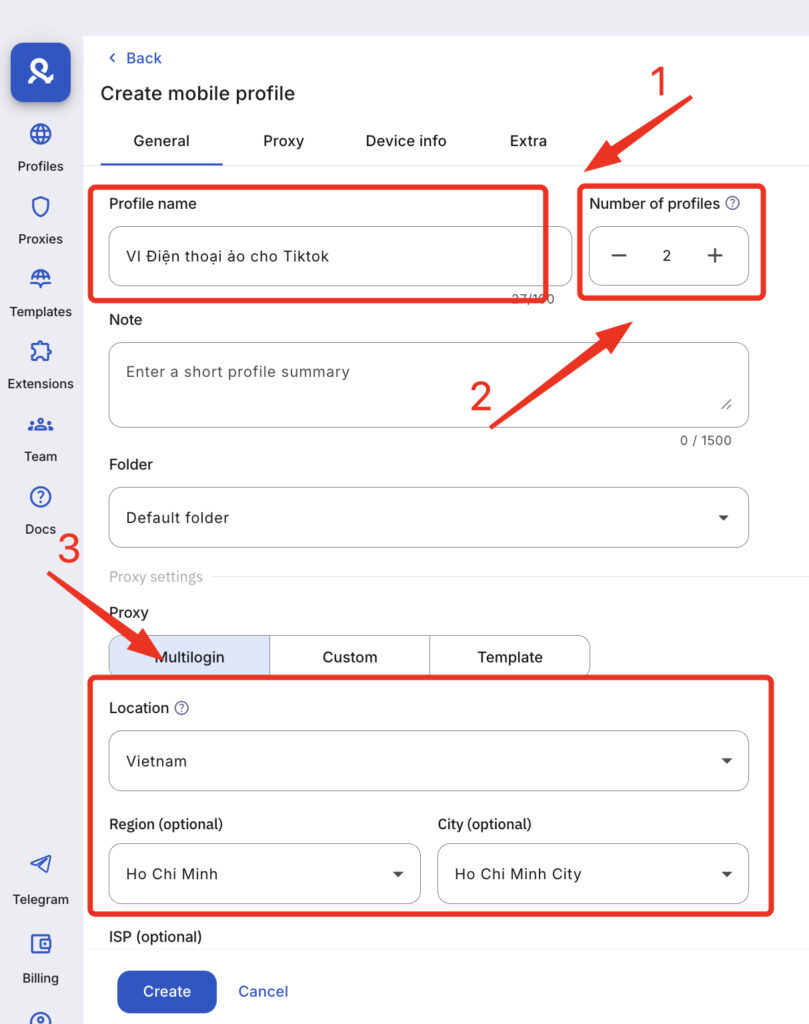

Bước 1: Đăng ký Multilogin

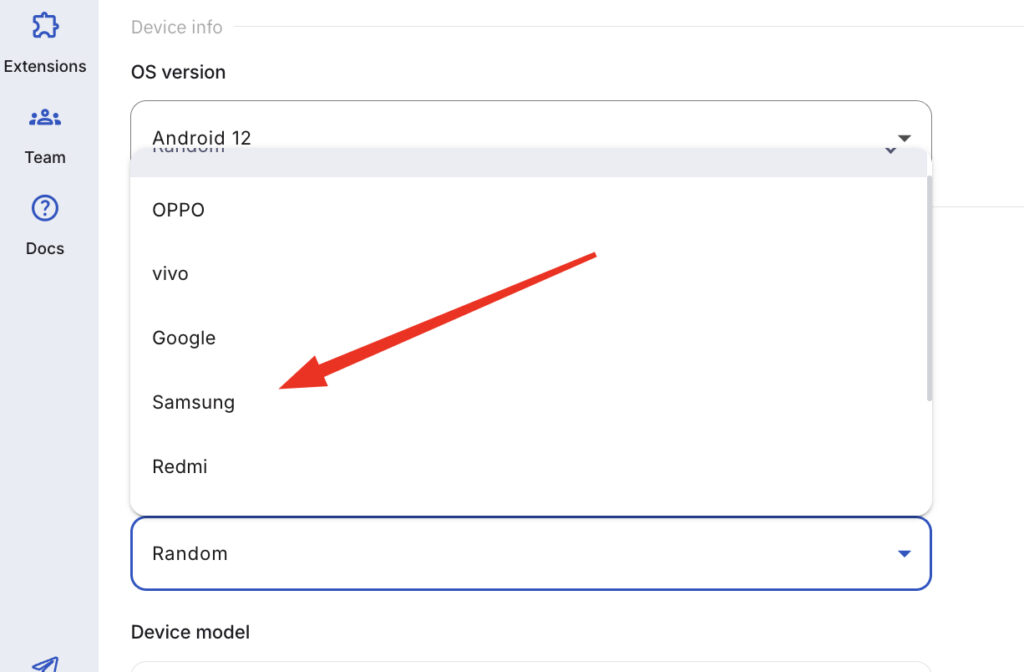

Bước 2: Chọn hồ sơ di động để khởi chạy điện thoại đám mây (chọn mẫu thiết bị, phiên bản Android, vị trí)

Bước 3: Cài ứng dụng từ Play Store tích hợp sẵn hoặc tải lên tệp APK

Bước 4: Sử dụng tài khoản (proxy đã được tích hợp sẵn, không cần cấu hình)

Thời gian đầu tư: 2–5 phút cho mỗi điện thoại đám mây, không cần bảo trì.

Kỹ năng kỹ thuật cần có: Không cần (giao diện thân thiện với người mới bắt đầu)

Quản lý nhiều tài khoản di động an toàn hơn với Multilogin cloud phone

Câu hỏi thường gặp về điện thoại đám mây và giả lập điện thoại di động thông thường

Sự khác biệt chính giữa điện thoại đám mây và trình giả lập di động là gì?

Các nền tảng có thể phát hiện trình giả lập di động không?

Có phải điện thoại đám mây tốt hơn các trình giả lập để quản lý nhiều tài khoản?

Chi phí của điện thoại đám mây so với các trình giả lập là bao nhiêu?

Tôi có thể sử dụng trình giả lập di động cho tiếp thị Instagram hoặc TikTok không?

Các điện thoại đám mây có tương thích với tất cả các ứng dụng Android không?

Chuyển sang sử dụng điện thoại đám mây để quản lý nhiều tài khoản

Nếu bạn đang quản lý nhiều tài khoản di động cho doanh nghiệp, khách hàng hoặc hoạt động marketing, giả lập tạo ra mức rủi ro không bền vững về lâu dài.

Các hệ thống phát hiện của nền tảng liên tục được cải thiện. Những tài khoản chạy bằng giả lập thường xuyên bị khóa, buộc bạn phải tạo lại tài khoản và lặp lại các chu kỳ làm ấm tài khoản không ngừng. Thời gian và chi phí bỏ ra để chống lại hệ thống phát hiện còn lớn hơn chi phí đầu tư vào hạ tầng điện thoại đám mây đúng chuẩn.

Multilogin Cloud Phones cung cấp giải pháp hoàn chỉnh:

🔹 Thiết bị Android thật với danh tính phần cứng xác thực (IMEI, Android ID, địa chỉ MAC)

🔹 Khoảng 30 mẫu thiết bị — Samsung, Google, OPPO, OnePlus, Redmi, Vivo

🔹 Không có rủi ro bị phát hiện — các nền tảng không thể phát hiện “giả lập” vì ở đây không có giả lập

🔹 Proxy dân cư chuẩn di động tích hợp sẵn — hơn 30 triệu IP, hơn 195 quốc gia, nhắm mục tiêu đến cấp thành phố

🔹 Dữ liệu ứng dụng được duy trì lâu dài — trạng thái đăng nhập và lịch sử hoạt động được giữ nguyên giữa các phiên

🔹 Quản lý trên máy tính — điều khiển tất cả điện thoại đám mây từ một giao diện an toàn duy nhất

🔹 Cộng tác theo nhóm — chia sẻ tài khoản, thiết lập quyền hạn, theo dõi mức sử dụng

🔹 Chi phí theo mức sử dụng — chỉ trả tiền cho số phút đã dùng, bắt đầu từ €5.85/tháng

Dù bạn đang quản lý tài khoản Instagram, vận hành thương mại điện tử, kiểm thử ứng dụng di động hay cày airdrop crypto, điện thoại đám mây vẫn mang lại độ ổn định và khả năng tách biệt tài khoản mà giả lập không thể sánh được.

Bắt đầu với Multilogin Cloud Phones — các gói bắt đầu từ €5.85/tháng, đã bao gồm proxy tích hợp và quyền truy cập đầy đủ vào trình duyệt antidetect.